Actu Maroc

Cybercriminalité : Le Maroc entre puissance montante et vulnérabilité numérique

Le Maroc est un foyer de cybercriminalité, avec des PME vulnérables face aux malwares et une fraude organisée en hausse.

Par L'Opinion

dimanche 26 octobre 20255 min de lecture

Fonctionnalité audio bientôt disponible

Actu Maroc

TPE marocaines : Autopsie d’un moteur économique à l’arrêt

31/03/2026|5 min de lecture

Culture

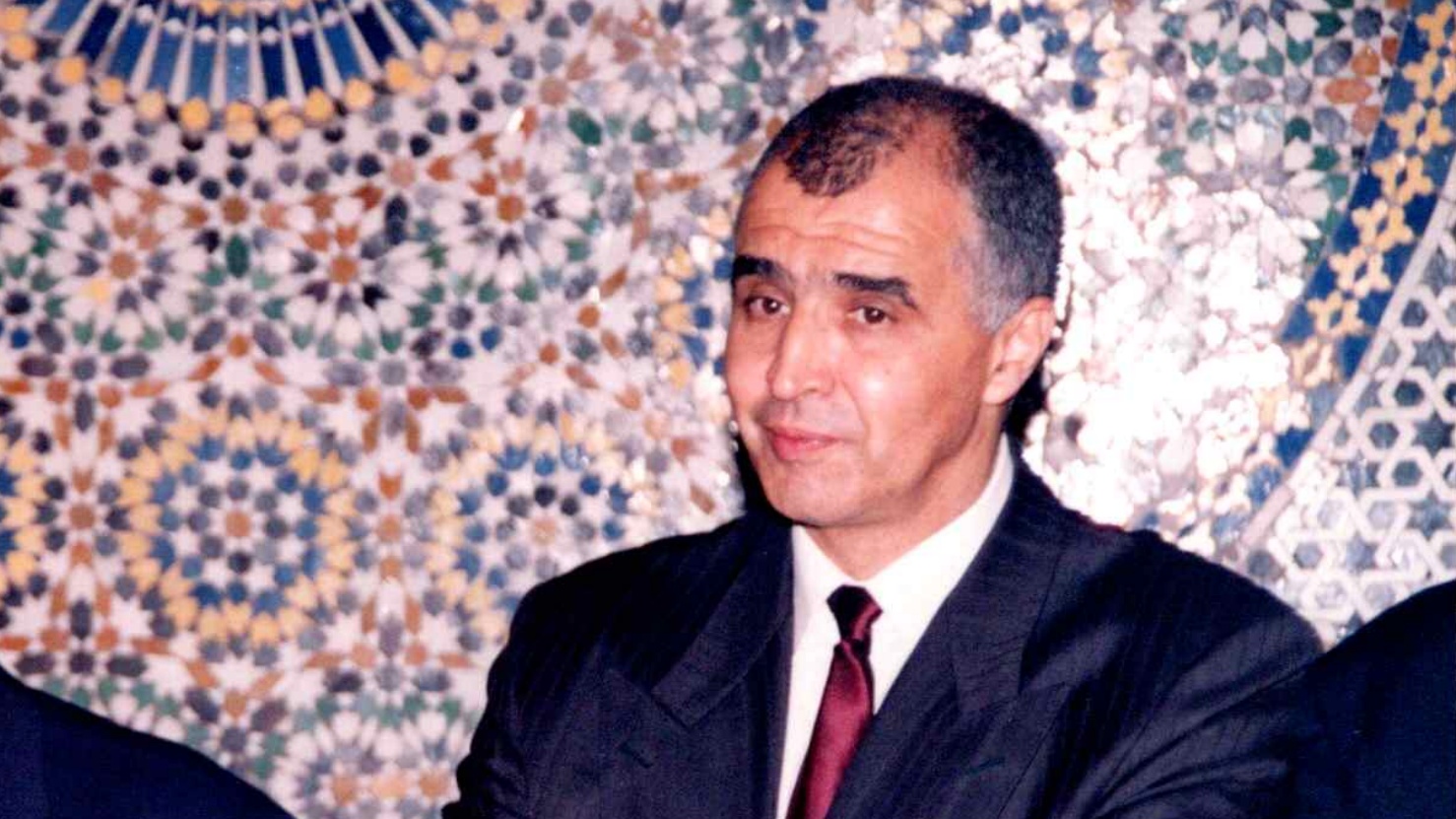

MAGAZINE : Najib Salmi, l’ultime shoot

31/01/2026|6 min de lecture

Actu Maroc

Maroc-Sénégal : vers un renforcement stratégique de la coopération industrielle et commerciale

26/01/2026|3 min de lecture

Sport

« L'Opinion » et la presse nationale en deuil… Saïd Hajjaj alias « Najib Salmi » a tiré sa révérence !

25/01/2026|2 min de lecture

Régions

Ouezzane: Lancement de projets structurants dans la cadre de la stratégie “Génération Green”

31/12/2025|2 min de lecture

Régions

Essaouira: Une destination Nikel pour passer des vacances magiques !

31/12/2025|1 min de lecture

.jpeg)

.gif)